ある朝、経理課の佐藤さんが受信トレイを開く。CEOから「至急、来週予定していた送金を今日中に執行してほしい」というメールが届いていた。件名は「【至急】送金のお願い」。文面は完璧な日本語で、普段のCEOの言い回し、稟議の決 […]

Index

ある朝、経理課の佐藤さんが受信トレイを開く。CEOから「至急、来週予定していた送金を今日中に執行してほしい」というメールが届いていた。件名は「【至急】送金のお願い」。文面は完璧な日本語で、普段のCEOの言い回し、稟議の決裁ルートへの言及、そして先週の取締役会議事メモに出てきた取引先名まで、すべてが自然だった。

違和感はわずかにある。けれど、その違和感を言語化する前に、指はもう「詳細確認」のリンクに伸びていた——。

この場面を、「自分の会社では起こらない」と言い切れる情シス担当者は、おそらく日本中にいない。

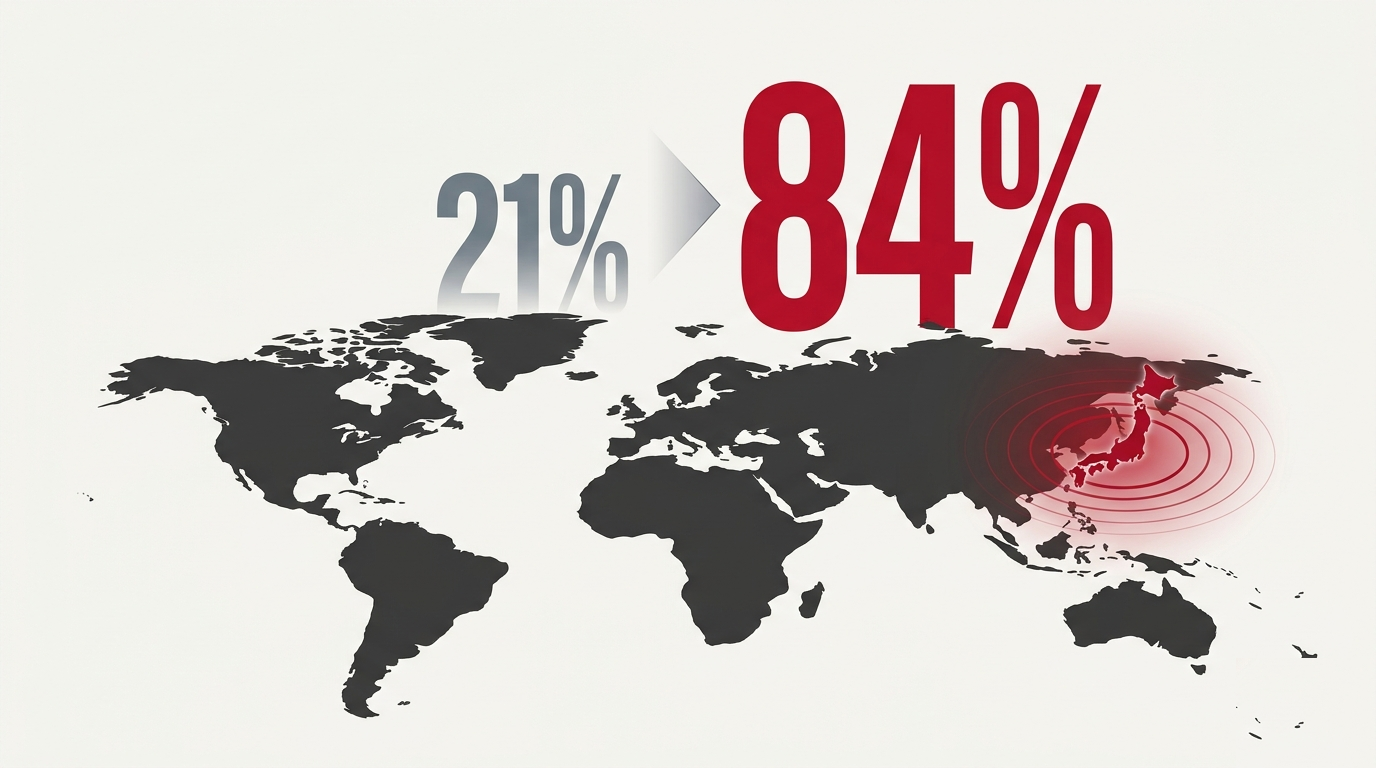

2025年、日本は世界で最も狙われている国になった。日本プルーフポイント社の調査によれば、日本を標的とした標的型メール攻撃は、2025年1〜5月の時点で世界の約84%を占めた。前年(2024年)の21%から、わずか1年で4倍に跳ね上がった計算になる(出典: 日経xTECH「日本を標的にしたメール攻撃の割合が世界の84%に急増」 / Proofpoint JP Blog「日本が今、最も狙われている」)。

本稿では、この問題に対する最も広く語られてきた処方箋——「従業員教育」「多要素認証」「最新のメールセキュリティ製品」——が、なぜ2026年の攻撃者エコシステムの前で十分条件にならないのかを検証する。その上で、測る指標を1つだけ変えることで、組織の防御は根本から再設計できるという仮説を提示したい。

1. 数字の向こうにある現実

最初に、数字そのものに対して誠実でありたい。

「世界シェア84%」という数値は、日本プルーフポイント社の観測テレメトリに基づく単一ベンダー調査である。警察庁・JPCERT/CC・IPAといった公的機関の統計を見ると、フィッシング報告件数は2024年通年で約171万8千件(過去最多、前年比約1.44倍:フィッシング対策協議会「フィッシングレポート2025」)にとどまる。「21%→84%」という劇的な数字は、検知ツール側の精度向上による観測バイアスの可能性も否定できない。

にもかかわらず、この数字を無視できない理由がある。量の議論より、質の変化こそが本質だからだ。

現在の状況を示す主要指標を並べると、こうなる。

| 指標 | 数値 | 出典 |

|---|---|---|

| 日本向け標的型メール攻撃の世界シェア | 約84%(2025年1-5月) | 日本プルーフポイント |

| 日本のフィッシング報告件数 | 約171万件(2024年、過去最多) | フィッシング対策協議会/警察庁 |

| 「AIの利用をめぐるサイバーリスク」の脅威ランキング | 組織向け3位に初登場 | IPA「10大脅威2026」 |

| サイバー被害経験企業のフィッシング遭遇率 | 49.2%(BEC 38.2%) | KPMGコンサルティング 2026 |

| 悪性メール全体に占めるフィッシング比率 | 約91% | デジタルアーツ |

2024年にハーバード大学ケネディスクールの研究チーム(Heiding, Kao, Verdun, Schneier ほか)が示したのは、GPT-4o や Claude を組み合わせたAIエージェントが自動生成したフィッシングメールで、ターゲットのクリック率が54%に達し、熟練した専門家が手作りした場合と同水準に並んだ、という事実である(出典: Harvard Business Review, 2024年5月)。ちなみに同研究で、一般的な手作りフィッシング(熟練者ではない)のクリック率は12%だった。攻撃の「質」が、もはや人間の職人技を必要としなくなった——どころか、AIの方が大量にスケールする分、総合的な脅威は専門家を超え始めている。これが、数字の向こうにある本当の地殻変動だ。

数字は、もう十分だ。問題は、なぜ今このタイミングで、日本がこれほどまでに狙われているのか、である。

2. 「言語の壁」は本当に壁だったのか

通説はこうだ。「生成AIが日本語の壁を壊した。だから日本が狙われるようになった」。

しかし、情シスの現場で十年以上踏ん張ってきた人なら、この説明に違和感を覚えるはずだ。日本語のフィッシングメールは、2015年頃のEmotet以降ずっと存在していた。宅配便の不在通知、銀行の本人確認、大手ECサイトのアカウント停止通知——これらを装った日本語メールが、一般ユーザーの受信トレイに届き続けて十年になる。「言語の壁が守ってくれていた」は、事実に反する過剰な単純化だ。

では、本当に変わったのは何か。

変わったのは、「不自然さが消えた」ことである。

従来の日本語フィッシングには、ほぼ例外なく「機械翻訳臭」があった。助詞の微妙な違和感、敬語階層のズレ、業界慣習に合わない言い回し。こうした不自然さは、実は検知側にとっての最大のヒントだった。ゲートウェイのパターンマッチだけでなく、受信者自身の「なんとなく変だな」という直感が、最後の防御線として機能していた。生成AIは、この不自然さを消した。つまり、検知の違和感トリガーそのものを奪ったのである。

ただし、ここでも因果を単純化しすぎないほうがいい。2025年に日本が標的化された真因は、おそらく複合的である。

- 経済安全保障推進法(2022年施行)後の地政学的な日本標的化

- 円安による身代金の相対価値の上昇

- クラウド移行の遅れによる脆弱性表面積の残存

- そして、日本語生成の品質向上

Ross Anderson は著書『Security Engineering』で、攻撃者は常にROI(投資対効果)が最大化する標的を選ぶ、と書いた。日本は、「豊かで、無防備で、言語障壁が消えた」という期待値関数の頂点に立ってしまった。先進国の中で相対的に低位にあるセキュリティ投資水準(経産省『サイバーセキュリティ経営ガイドライン Ver 3.0』関連調査)、大企業でもCISO設置率が伸び悩む現実——こうした構造的ギャップは、以前から存在していた。言語の壁が消えた瞬間、その構造的ギャップがむき出しになっただけだ。

言語は、解錠された鍵に過ぎない。攻撃者を呼び寄せたのは、金庫の中身の大きさと警備員の少なさである。

3. 攻撃は、もはや「単独犯」でも「同じ組織のチーム」でもない

ここから、攻撃者側の変化を見ていく。これは見慣れない景色かもしれない。しかし、CISOや情シス部長が日々向き合っているのは、この景色のほうである。

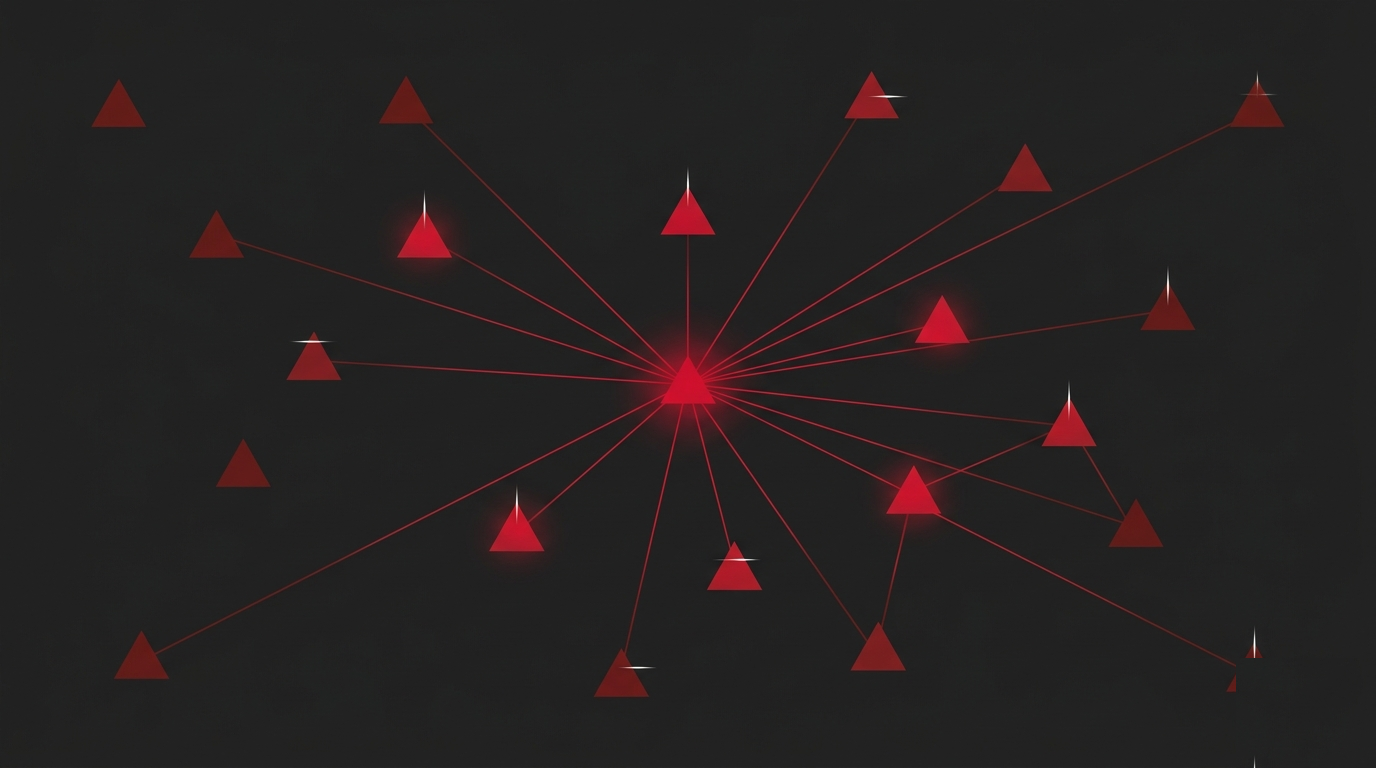

結論を先に言うと、2026年の攻撃はもう一人の天才ハッカーや単一の組織が起こしているのではない。それは、分業化された工業的な「サプライチェーン」として機能している。

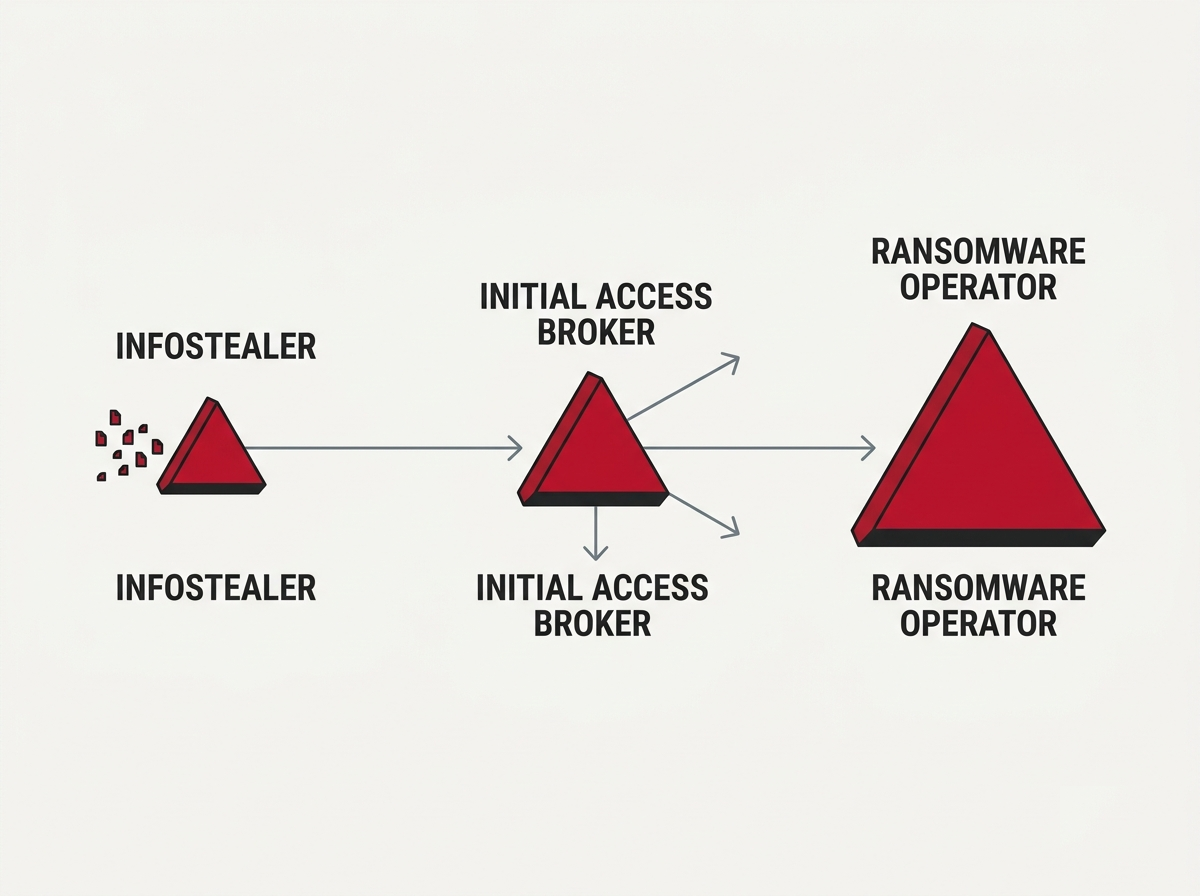

分業の構造はこうだ。

第1層:Infostealer(感染端末からIDやCookieを一括で抜き取るタイプのマルウェア)の運営者。月額数十ドル〜数百ドル程度のサブスクリプションで提供される「窃取特化マルウェア」を、アンダーグラウンドで誰でも調達できる。ユーザーの端末に感染させ、ブラウザに保存された認証情報、Cookie、暗号資産ウォレットを一式盗み出す。2025年5月にはMicrosoft DCU、米司法省・FBI、Europol が主導する国際共同作戦で代表的な銘柄のインフラが押収されたが、亜種は絶えず再生する^1。

第2層:Initial Access Broker(IAB・初期侵入口の転売業者)。第1層で集められた「クレデンシャルログ」を買い取り、企業別・権限別に整理し直して売りさばく中間業者である。中小企業のVPNアクセスは数百〜数千ドル、売上1億ドル超の大企業の管理者権限は数千〜数万ドルで取引される。KELAやFlashpointといった調査会社が、この相場を継続的にモニタリングしている。

第3層:Ransomware/APT運営者。IABから「使えるアクセス」を仕入れ、実行犯として侵入・横展開・暗号化・恐喝を実行する。自分たちは侵入フェーズを持たないことが多い。分業の成果物を使うだけだ。

MITRE ATT&CKフレームワーク(世界中のCSIRTが共通言語として使う攻撃手口の分類体系)で言えば、T1566(Phishing)とT1078(Valid Accounts)の組み合わせが、この分業の典型的な入口になる。フィッシングで最初の足場を作り、窃取した正規アカウントでログインし、組織内部を横断する——これが2024〜2025年の主流TTP(戦術・技術・手順)だ。

さらに重要なのは、生成AIがこの分業の各層を強化しているという事実である。

たとえばThread Hijacking(スレッドハイジャック)と呼ばれる手法では、Infostealerによって窃取された被害者のメールスレッドをLLMに学習させ、同じ話者のトーン・用語・文脈で返信を生成する。CEOの過去のメール500通を食わせれば、CEOとほぼ区別がつかない文面が出力される。2024年1〜2月に香港警察が公表したArup社の事件では、Deepfake合成されたCFOを含む複数の「偽役員」が参加するビデオ会議で、財務担当者が15件の送金を実行し、合計約2億香港ドル(約2,560万米ドル/約38億円)を詐取された。これは象徴的なケースだ。言語だけでなく、声も、顔も、もはや防御の決定的根拠にはならない。

日本国内に目を向けると、この分業型攻撃の影響は既に可視化されている。2024年のKADOKAWA/ニコニコ動画事件(身代金要求型攻撃、ランサムウェア「BlackSuit」関与が報じられた)、2023年の名古屋港コンテナターミナル停止事件(LockBit関連、約3日間の物流停止)、2022年の大阪急性期・総合医療センター事件(取引先経由侵入による電子カルテ停止)——いずれも、単独犯ではなく分業化されたエコシステムが背景にあると各種報告が指摘している。警察庁とNISCが2025年1月に公式注意喚起したMirrorFace(別名Earth Kasha)は、日本の安全保障・先端技術分野を継続的に標的化している。2023年9月にはNSA・CISA・FBI・警察庁・NISCが共同アドバイザリでBlackTechによる日本企業のルータファームウェア改ざん手法を公開した。

これらはごく一部の公開事例で、水面下ではさらに多くの分業型攻撃が進行していると見るべきだろう。

ここで一つ、静かに重要な転換が起きている。

攻撃が分業化されたということは、防御側もまた「自社単独で守る」という前提を放棄せざるを得ないということを意味する。一企業の情シスが、Infostealer経済圏とIAB市場と実行部隊のすべてに個別に対応することは不可能だ。では、どうするか。この問いは、本稿後半のテーマになる。

4. 技術的防御の「十分性」問題

ここまで読んで、「結局、技術的防御は役に立たないのか」と感じる読者がいるかもしれない。それは違う。

DMARC(送信ドメイン認証)、BIMI(送信者のブランドロゴ表示)、DKIM(電子署名)といった送信元認証プロトコルは、なりすましの大半を未然に防いでいる。LLMを使った検知エンジンは、統計的な文面異常を識別できるようになっている。URL sandboxing、ICES(Integrated Cloud Email Security)、AiTM(Adversary-in-the-Middle:中間者型認証突破)検知の各ベンダーは、攻撃者の新しい手口に日々追随している。技術防御は、決して「原理的に破綻している」わけではない。

しかし、技術防御は実務的な「十分条件」にはならない。

Verizon社の『Data Breach Investigations Report 2024』が示した数字は、衝撃的だ。

クリック → 認証情報送信:中央値 28秒

つまり、受信から認証情報流出まで、平均1分を切る

この時間軸の前で、防御ベンダーのアップデートサイクル——四半期に一度のメジャーバージョン、月次の定義ファイル配信——は、本質的に「後追い」にならざるを得ない。ここには、John Boydが提唱したOODAループの非対称性がある。攻撃者の「観察・判断・決定・実行」サイクルは、防御者のそれを原理的に上回る。これは技術の優劣の問題ではなく、構造の問題だ。

もう一つの現実。すべてのフィッシングを止めることは、統計的にほぼ不可能である。どれほど優秀なゲートウェイも、ある水準の「すり抜け」は許容する設計になっている(そうしないと誤検知で業務が止まる)。すり抜けた1通は、最終的に誰かの受信トレイに届く。

その1通を前にしたとき、防御の最終レイヤーに立つのは誰か。

5. 組織の検知能力を設計する

ここで、主語を変えたい。

これまでセキュリティ業界は、「人間は最弱リンク(weakest link)」というドグマの上に立ってきた。SIEM、EDR、SOAR——これらはすべて「人間の判断を介在させない」ことを美徳とする自動化思想の産物である。そして、もし事故が起きた場合の原因究明は、しばしば「教育不足の従業員がクリックした」という結論に着地した。

しかし、人間は最弱リンクではない。組織が一人の違和感を共有できないことが、最弱リンクだ。

Hannah Arendt は『人間の条件』で、知性は単独ではなく複数の視点の交差点にしか存在しない、と書いた。認知科学者 Edwin Hutchins は、船の航海士たちが個々には正確な位置を把握していなくても、チーム全体として正確な航路を維持できる現象を「分散認知(Distributed Cognition)」と呼んだ。チェスの世界チャンピオンだった Gary Kasparov は、ディープブルーに敗北した後、「AI単独でも人間単独でもなく、AIと人間のハーフ(Centaur)が最強になる」という洞察を公開した。

これらの知見を、セキュリティの文脈に接続するとどうなるか。

守るべきは、個々人のリテラシーではない。組織が持つ「疑う力の総量」である。

具体的な3原則を提示したい。

第一原則:KPIをクリック率から報告率へ転換する

従来のフィッシング訓練は、「クリックした人数の割合」を効果指標にしてきた。これは暗黙のうちに、引っかかった個人を責める構造を生む。しかし、完璧な日本語のメールが届く時代に、クリック率を下げ続けることは物理的に不可能に近い。代わりに測るべきは、「怪しいと感じたメールを報告する人の割合」である。

ベンチマークはどれくらいか。海外ベンダーの業界調査(Annual State of Email Security Report)では、訓練未実施の組織の報告率は典型的には5〜10%前後。継続的な訓練と報告文化を育てた組織では、30〜60%に達するケースがある。国内ではJPCERT/CCが「フィッシング対策協議会 月次報告」で組織からの通報件数推移を公開しており、自社数値を業界平均と比較する出発点になる。「報告率30%」を一つの現実的な目標値として、自社の現在地を測ってみる価値がある。

現在値の測り方(来週の月曜から始められる手順):

- 次の四半期に1回、模擬フィッシング訓練を実施する

- 訓練時に「クリック率」と「報告率」を同時に記録する

- 翌期以降は報告率のみを主KPIに昇格させる(クリック率は補助指標に降格)

報告率を上げる具体的なレバーは三つだ。

- Outlook/Gmailにワンクリックの報告ボタンを実装する

- 報告された後、24時間以内に「ありがとう・判定結果」をフィードバックする(無反応は報告文化を殺す最大要因)

- 月次で報告件数上位者を軽く表彰する(責める文化ではなく、気づく文化を表彰する)

第二原則:一人のヒヤリハットを、翌朝には全社の検知ルールに昇華する

報告率を上げるだけでは足りない。報告された「怪しいメール」を、24時間以内に全社の検知ルール・注意喚起・学習データに変換する仕組みが必要だ。野中郁次郎が『知識創造企業』で描いたSECI(セキ)モデル——暗黙知を形式知に変換し、組織全体で再び活用する循環——を、セキュリティの実務に適用することに他ならない。

この循環が回り始めると、一人の「これ、怪しい」が、翌朝には全社員の免疫になる。これは個人訓練では到達できない効果だ。組織そのものが学習する。

第三原則:非難文化ではなく、報告文化を作る

ここが最も難しい。「報告率を上げよう」と口では言いながら、実際に報告した人やクリックしてしまった人が社内で晒される文化があれば、報告は永遠に上がらない。航空業界が何十年もかけて築いてきた「Just Culture(公正な文化)」——人為的ミスを報告しても不利益を受けない文化——を、情報セキュリティの組織文化として作り直す必要がある。日本でも運輸安全委員会の航空重大インシデント報告制度が、この思想の国内版として参考になる。

では、この3原則を回すために、何が要るか。仕組みと、継続と、そして組織の検知ループを回す「触媒としてのAI」である。ここでようやく、AIの役割が見えてくる。AIは人を置き換えるのではなく、人の違和感を集約し、パターン化し、全社に還流させる接合点として働く。Centaur Modelの思想そのものだ。

補論:中小企業にとっての現実解

ここまでの議論は、組織規模がある程度以上の企業を前提にしている。従業員10人、20人のチームで「集合認知」と言っても、そもそも集合の厚みがない。

中小企業にとっては、MSSP(マネージド・セキュリティ・サービス)とサイバー保険の組み合わせが、現時点では最も合理的な選択肢になることが多い。外部の専門家集団に検知と初動対応を委託し、不運に見舞われた場合の財務インパクトを保険で移転する。IPA『中小企業の情報セキュリティ対策ガイドライン 第3.1版』やJNSA(NPO日本ネットワークセキュリティ協会)の「インシデント損害額調査」は、この判断の出発点になる。「自前で組織の集合認知を作る」のは、そこから先のフェーズだ。

サプライチェーンの下流にいる企業が、上流の大企業と同じ水準の防御を期待されるのは無理がある。けれど、下流の一社が陥落すれば、上流の全体が揺れる。この非対称性は、単独の企業が解ける問題ではない。ここは、業界横断・地域横断の共助が必要になる領域である。

守るべきは情報資産ではなく、「疑う力の総量」である

記事の冒頭で、経理課の佐藤さんがCEO偽装メールを受け取った朝の場面を描いた。最後に、もう一度その場面に戻ろう。

佐藤さんの指が「詳細確認」のリンクに伸びようとしたその瞬間、隣の席の田中さんが「それ、昨日のSlackで注意喚起があった件と似てない?」と声をかける。田中さんは自分ではクリックしていない。でも、前日に別の人が報告したメールのことを、覚えていた。佐藤さんは手を止め、報告ボタンを押す。30分後、情報システム部門から全社に「類似メールへの注意」が配信される。夕方には、メールゲートウェイの検知ルールが更新されている。

違和感は、佐藤さん一人の頭の中にあったのではない。組織が疑う力を交換したその瞬間に、立ち上がったのである。

これが、2026年以降のセキュリティの風景だと思う。「完璧な日本語」は、個人の違和感を奪う。だから、個人の違和感に頼るのをやめる。代わりに、違和感が流通する速度を上げる。違和感の流通コストをAIが下げ、人の判断がそれを受け止める。Centaurの比喩の、具体的な実装である。

ここで、読者に一つ問いかけたい。

あなたの会社の先週の「怪しいと感じて報告された」件数は、何件だったか即答できるだろうか。

即答できないなら、それがあなたの組織の現在地である。

最後に——完全な定式ではないが、議論の出発点として、稟議書に書けるかもしれない一つの式を置いて終わりたい。

この3つの変数のどれか一つでも、明日から動かせる。組織規模の大小に関わらず、明日の朝一番のミーティングで「先週、社内で誰が何件、何を報告したか」を可視化することは、今日決めれば今日始められる。

守るべきは情報資産ではなく、組織が持つ疑う力の総量である。

技術は必要条件、人の判断は十分条件、そして組織の検知ループがそれらをつなぐ。この三層構造の設計こそ、2026年以降のセキュリティの基盤になる——と、私は思う。

参考文献・出典

- IPA「情報セキュリティ10大脅威2026」(2026年1月発表)

- IPA『中小企業の情報セキュリティ対策ガイドライン 第3.1版』

- 「Proofpoint Japan ブログ『日本が今、最も狙われている』(2025年6月)」

- 「日経xTECH 2025年6月18日報道」

- KPMGコンサルティング「サイバーセキュリティサーベイ2026」

- デジタルアーツ株式会社「フィッシングメール分析レポート 2024-2025」

- 警察庁「令和6年におけるサイバー空間をめぐる脅威の情勢等について」(2025年3月)

- 警察庁『令和6年版 警察白書』サイバー編

- JPCERT/CC「フィッシング対策協議会 月次報告」

- NPO日本ネットワークセキュリティ協会(JNSA)「インシデント損害額調査」

- 経済産業省『サイバーセキュリティ経営ガイドライン Ver 3.0』

- Verizon『Data Breach Investigations Report 2024』

- 警察庁・NISC「MirrorFaceによるサイバー攻撃に関する注意喚起」(2025年1月8日)

- NSA/CISA/FBI/警察庁/NISC 共同アドバイザリ「BlackTech」(2023年9月)

- MITRE ATT&CK Enterprise Matrix v15

- Annual State of Email Security Report

- Hannah Arendt『人間の条件』

- Edwin Hutchins『Cognition in the Wild』

- 野中郁次郎・竹内弘高『知識創造企業』

- Ross Anderson『Security Engineering』